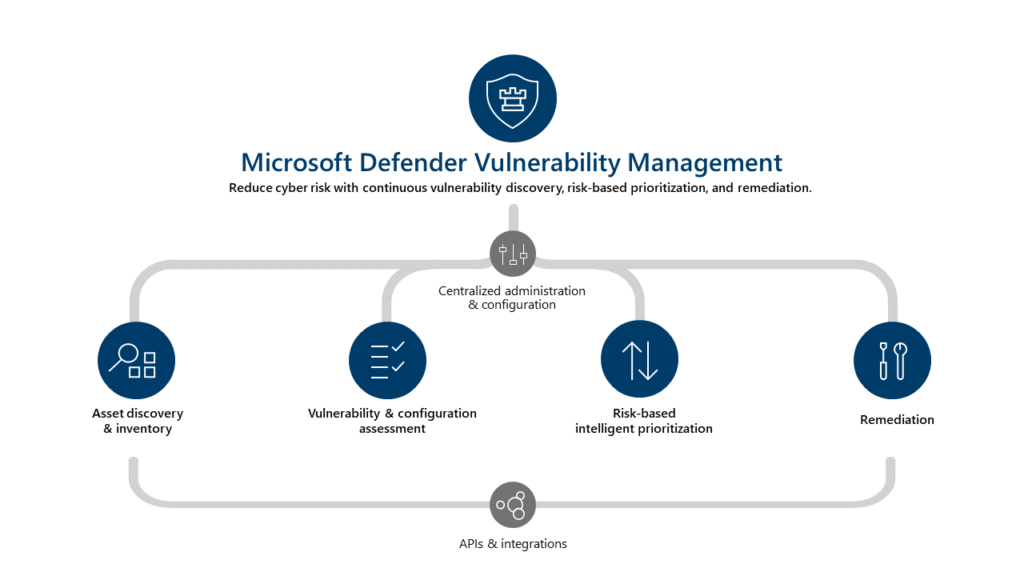

Disponible en preview depuis mai 2022, Defender Vulnerability Management est un nouveau service offrant une visibilité accrue sur les assets, les évaluations de baselines et des outils de correction intégrés pour Windows, macOS, Linux, Android, iOS et les équipements réseau. En exploitant les milliards de signaux issue des différents services Microsoft et tiers, Defender Vulnerability Management hiérarchise et catégorise rapidement et en continu les plus grandes vulnérabilités sur vos actifs les plus critiques et fournit des recommandations de sécurité pour atténuer les risques.

Microsoft Defender Vulnerability Management est disponible en standalone ou en complément de Microsoft Defender for Endpoint Plan 2

Dans cet article, nous allons nous attarder sur une fonction apportée par Microsoft Defender Vulnerability Management : l’évaluation de la poste de sécurité (Security baselines assessment) permettant de comprendre et d’évaluez la posture de sécurité avec des outils avancés d’évaluation des vulnérabilités et de la configuration.

Au lieu d’exécuter des analyses de conformité périodiques (audits, pentests), Security Baseline Assessment permet de surveiller en continu la conformité aux règles de sécurités d’un organisation et à identifier les changements en temps réel.

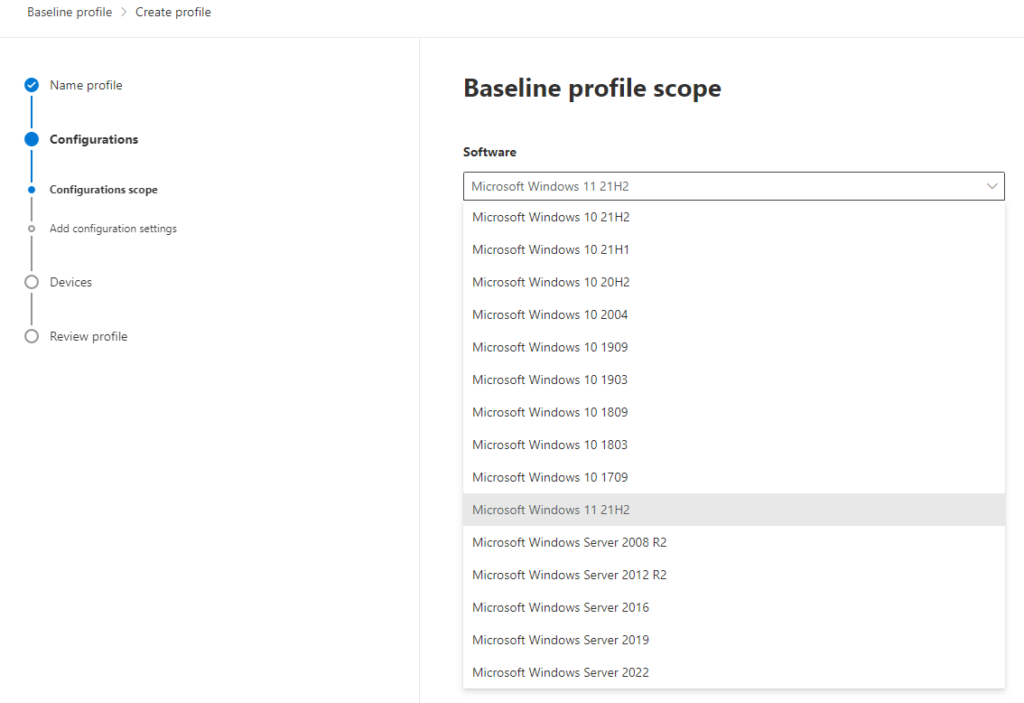

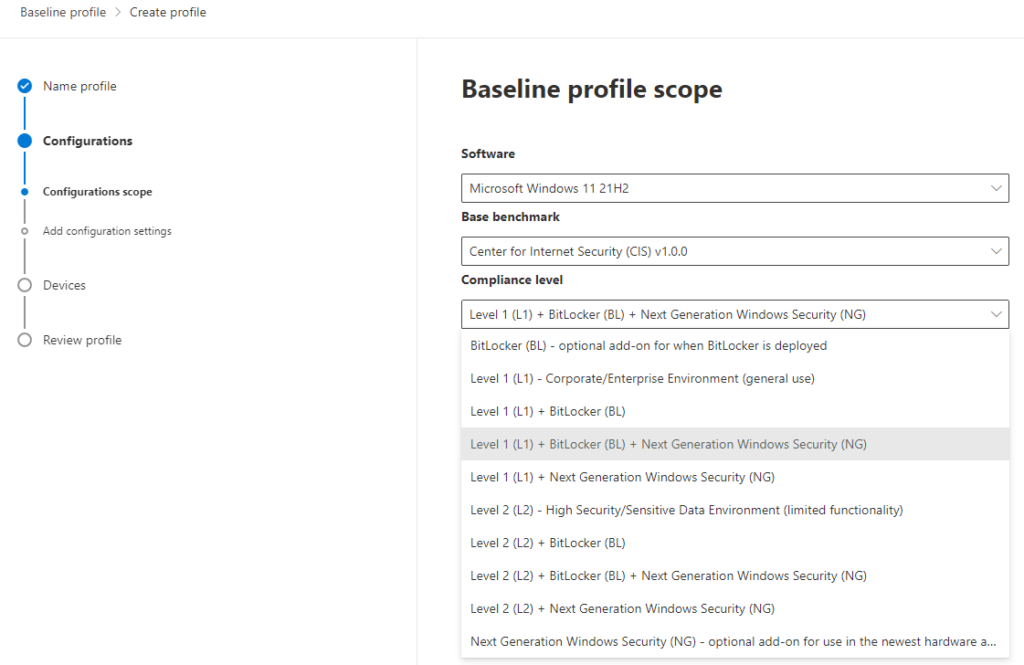

Un profil est créer pour évaluer et surveiller les appareils de l’organisation par rapport aux référentielle faisant autorité en la matière. Un profil se compose de plusieurs paramètres de configuration et d’une référence pour comparaison. Parmi ces références on retrouve les baselines de sécurité du Center for Internet Security (CIS) pour Windows 10 & 11 et Windows Server ainsi que les baseline STIG (Security Technical Implementation Guides – DOD US) pour Windows 10 et Windows Server 2019.

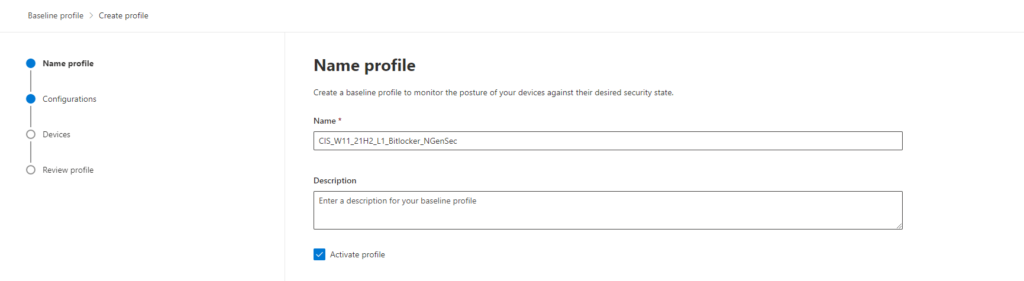

Création d’un profil

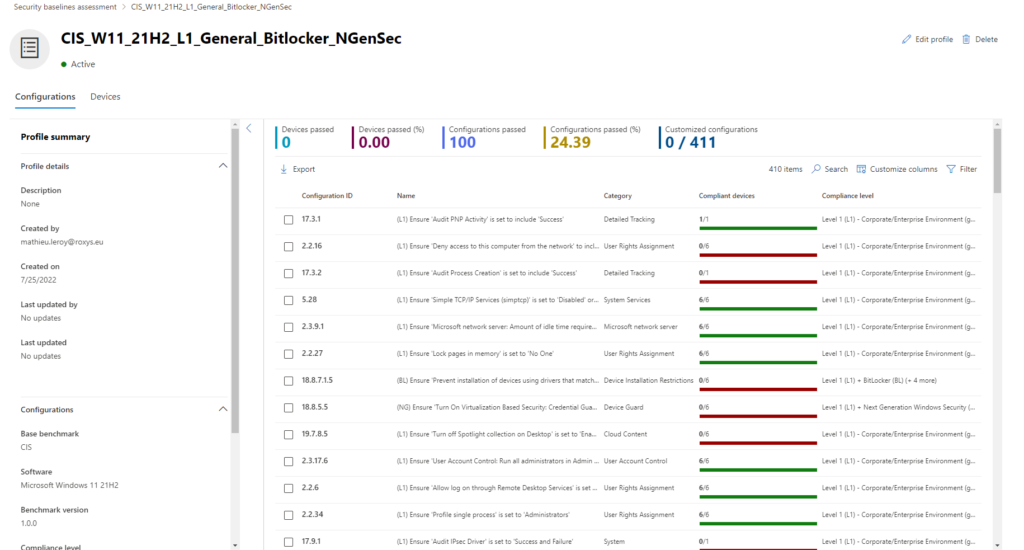

Dans cet exemple, nous utiliserons une baseline Windows 11 du CIS, intégrant le chiffrement ainsi que les fonctionnalités de sécurités avancés de Windows 11

Sur la page « Baseline profile scope« , définissez les paramètres du profil tels que le système d’exploitation, la baseline de référence (CIS ou STIG) et le niveau de conformité, puis sélectionnez Suivant.

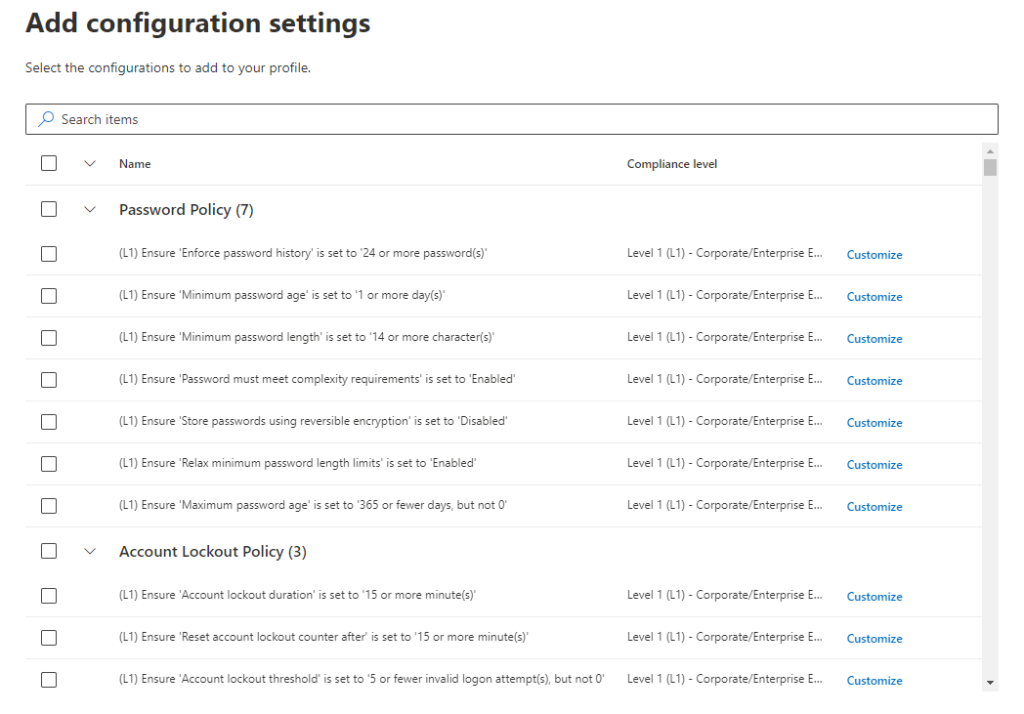

Sélectionnez les configurations que vous souhaitez inclure dans votre profil.

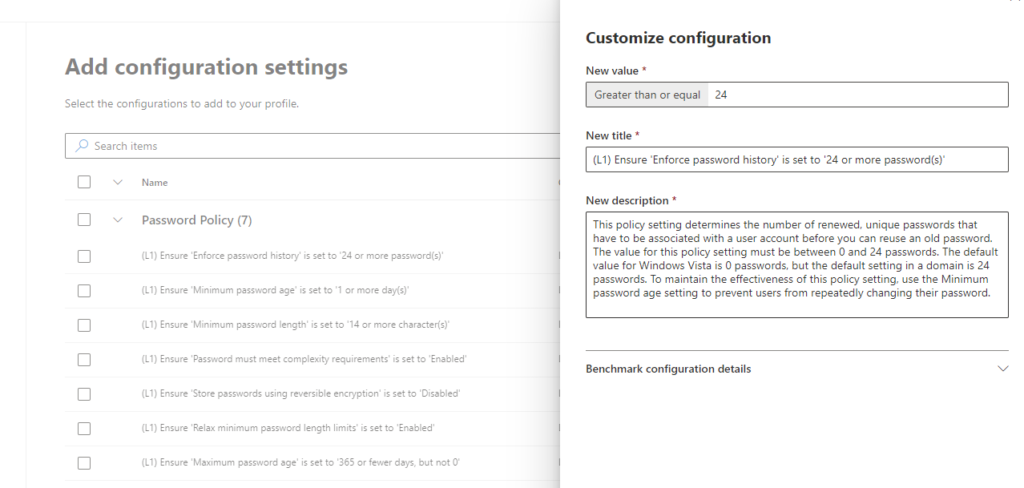

Sélectionnez « Customize » si vous souhaitez modifier la valeur de configuration du seuil.

Sélectionnez Suivant pour choisir les groupes d’appareils et les balises que vous souhaitez inclure dans votre profil. A l’avenir, le profil sera automatiquement appliqué aux appareils ajoutés à ces groupes.

Dans l’onglet Configurations, vous pouvez consulter la liste des configurations et évaluer leur état de conformité.

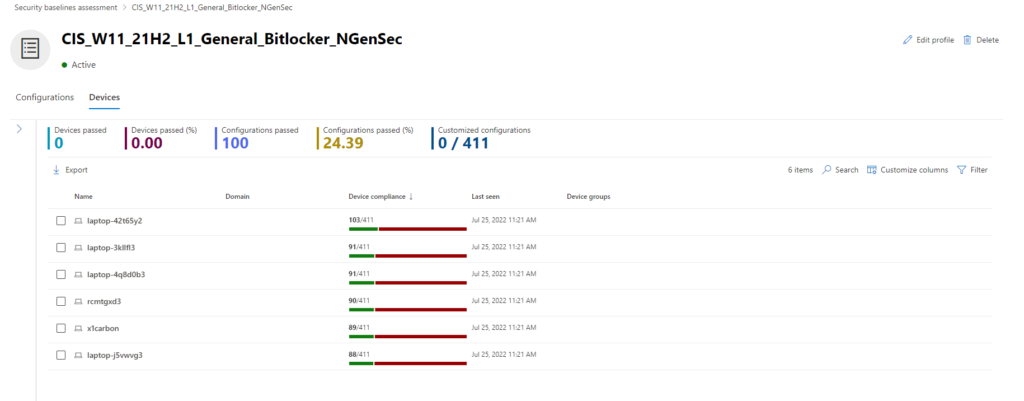

Vous pouvez aussi afficher la conformité des appareils, la conformité des profils, les principaux appareils défaillants et mal configurés.

Advanced hunting

De nouvelles requêtes de chasse avancées sont disponibles afin d’obtenir une visibilité sur les baselines appliquées dans une organisation :

- DeviceBaselineComplianceProfiles

- DeviceBaselineComplianceAssessment

- DeviceBaselineComplianceAssessmentKB