Introduction

Dans l’environnement Windows, la gestion des privilèges administrateur a toujours été un exercice d’équilibre entre la flexibilité offerte aux utilisateurs et la nécessité de protéger le système. Un compte disposant de droits d’administrateur peut modifier la configuration du système, installer des logiciels ou apporter des changements profonds au système d’exploitation – des actions indispensables dans de nombreux contextes professionnels. Cependant, ces mêmes privilèges constituent une cible de choix pour les attaquants : s’ils tombent entre de mauvaises mains (par exemple via un logiciel malveillant ou une action involontaire de l’utilisateur), ils permettent d’exécuter des opérations potentiellement désastreuses, comme l’extraction de données sensibles ou la désactivation de fonctions de sécurité essentielles.

Les limites historiques du modèle de privilèges sous Windows

Historiquement, Microsoft a tenté de limiter ces risques sans sacrifier la productivité. Depuis Windows Vista, la fonctionnalité User Account Control (UAC) encourage les utilisateurs à fonctionner en tant qu’utilisateurs standard la majeure partie du temps, en n’activant les droits administratifs qu’à la demande. En pratique toutefois, les limites de cette approche sont vite apparues : par souci de compatibilité ou de commodité, de nombreux utilisateurs Windows continuent à utiliser quotidiennement des sessions dotées de privilèges élevés, et les mécanismes d’UAC se sont révélés imparfaits, avec une multitude de failles et techniques de contournement découvertes au fil des années. Le résultat est une surface d’attaque importante : selon les rapports Microsoft, on recense quotidiennement un nombre très élevé d’incidents exploitant des privilèges administrateur compromis.

Vers un nouveau modèle : Administrator Protection

Conscient de ces enjeux, Microsoft introduit dans Windows 11 une nouvelle fonctionnalité de sécurité baptisée Administrator Protection. Son objectif est de transformer en profondeur le modèle d’utilisation des comptes administrateurs afin de renforcer la sécurité tout en permettant aux utilisateurs d’accomplir les tâches nécessitant des droits élevés, mais d’une manière beaucoup plus contrôlée. L’idée centrale est de fournir des privilèges administrateur « juste-à-temps » plutôt qu’en permanence.

Principes fondamentaux de la fonctionnalité

La fonctionnalité Administrator Protection repose sur plusieurs principes fondamentaux de sécurité :

- Application stricte du moindre privilège

- Activation des privilèges uniquement à la demande, de manière temporaire

- Isolation du contexte d’exécution élevé

- Suppression des élévations automatiques

- Authentification interactive via Windows Hello

Par défaut, même les administrateurs interagissent donc avec le système comme de simples utilisateurs standard, et ne basculent en mode privilégié que pour des opérations explicites.

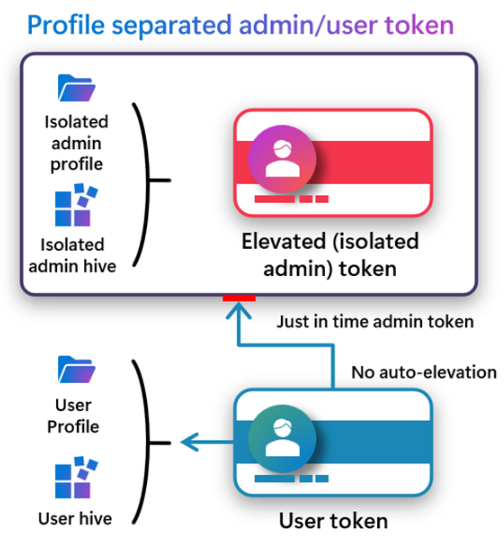

Fonctionnement technique de l’élévation sécurisée

Au lieu d’activer les privilèges au sein même de la session de l’utilisateur (comme c’était le cas avec UAC), Windows 11 crée avec Administrator Protection un jeton d’administration isolé spécifiquement pour le processus qui en a besoin. Ce jeton provient d’un compte administrateur spécial généré en arrière-plan par le système, appelé System Managed Administrator Account (SMAA).

Ce compte SMAA est :

- Local, sans mot de passe

- Caché et réservé à l’usage interne de Windows

- Utilisé uniquement pour porter les privilèges élevés lors d’une élévation

Une fois l’opération administrative terminée, le processus est terminé, le jeton est détruit et le compte SMAA retourne à l’état inactif.

Isolation entre utilisateur standard et contexte élevé

L’un des apports majeurs du nouveau modèle est la séparation stricte entre le contexte utilisateur et le contexte administrateur. Contrairement au modèle UAC à jeton divisé, l’élévation s’effectue ici sous une autre identité. Cela implique :

- Un profil utilisateur distinct pour les processus élevés

- Une isolation du Registre et du système de fichiers

- L’impossibilité pour un processus non élevé d’interférer avec un processus élevé

Cette séparation empêche la majorité des attaques connues exploitant des ressources partagées entre les deux contextes.

Suppression de l’auto-élévation et élévations silencieuses

Windows 11 désactive les mécanismes d’auto-élévation. Toute action nécessitant des droits élevés exige désormais une validation explicite de l’utilisateur. Aucune élévation ne peut s’exécuter en tâche de fond sans notification ou consentement.

Ce comportement force une adoption plus rigoureuse du principe de moindre privilège au niveau applicatif. Les développeurs sont incités à ne demander des privilèges élevés que lorsque cela est réellement nécessaire.

Sécurité renforcée avec Windows Hello et Bureau sécurisé

L’élévation de privilèges s’accompagne d’une authentification forte :

- Via Windows Hello (PIN, biométrie)

- Sur le Bureau sécurisé, pour prévenir toute interception ou automatisation

Cela renforce considérablement la barrière de sécurité autour des opérations critiques et empêche les élévations frauduleuses par des logiciels malveillants.

Implémentation dans un environnement d’entreprise

Microsoft propose plusieurs moyens d’activer la fonctionnalité dans Windows 11 :

- Via l’interface locale (Sécurité Windows > Protection du compte)

- Par stratégie de groupe locale ou domaine

- À travers une solution MDM comme Microsoft Intune

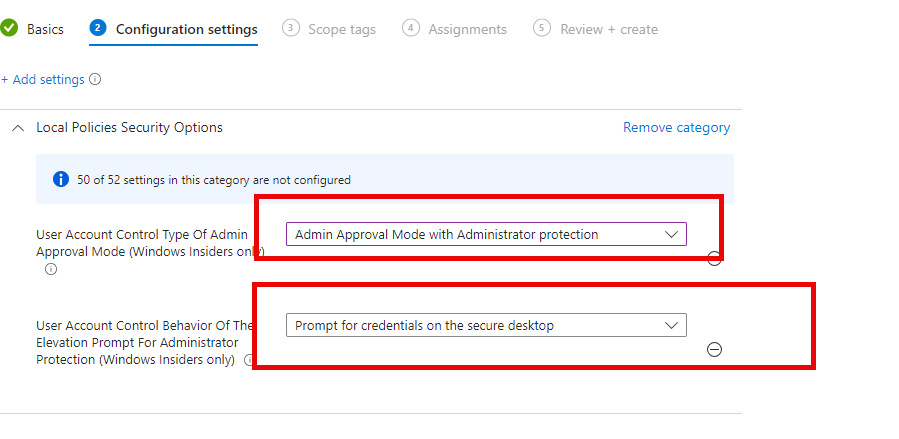

Deux paramètres principaux contrôlent la fonctionnalité :

- Mode d’approbation administrateur avec protection

- Comportement de l’invite d’élévation (demande de mot de passe ou simple consentement)

Les organisations peuvent personnaliser le niveau d’interactivité souhaité.

Configuration d’Administrator Protection avec Microsoft Intune

Dans les environnements modernes utilisant une gestion centralisée des postes via Microsoft Intune, il est possible de configurer la fonctionnalité Administrator Protection à l’aide de politiques de configuration de sécurité ou de paramètres personnalisés. À l’heure actuelle, cette fonctionnalité ne dispose pas encore d’un paramétrage natif dans l’interface graphique d’Intune, mais elle peut être déployée efficacement à l’aide d’une configuration OMA-URI ou de scripts PowerShell assignés à des groupes de périphériques.

La méthode recommandée consiste à utiliser une stratégie de type Paramètres personnalisés pour définir les valeurs des clés de registre associées à l’UAC, notamment celles liées au mode d’approbation administrateur avec protection. Ces paramètres se trouvent dans la branche suivante du Registre :

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

Voici les deux clés principales à définir :

ConsentPromptBehaviorAdmin: définit le comportement de l’invite pour les administrateurs.- Valeur recommandée :

1(Demander les informations d’identification sur le Bureau sécurisé)

- Valeur recommandée :

EnableAdminProtection: active le mode Administrator Protection.- Valeur :

1pour activer

- Valeur :

Ces clés peuvent être déployées via une stratégie OMA-URI comme suit :

- OMA-URI :

./Device/Vendor/MSFT/Policy/Config/LocalPoliciesSecurityOptions/UserAccountControl_BehaviorOfTheElevationPromptForAdministrators - Valeur :

1 - OMA-URI :

./Device/Vendor/MSFT/Policy/Config/LocalPoliciesSecurityOptions/EnableAdminProtection - Valeur :

1

Ces paramètres sont égalements disponibles dans le catalogue :

En complément, pour garantir un affichage sur le Bureau sécurisé :

- OMA-URI :

./Device/Vendor/MSFT/Policy/Config/LocalPoliciesSecurityOptions/UserAccountControl_SwitchToSecureDesktopWhenPromptingForElevation - Valeur :

1

Si l’environnement est hybride ou si des stratégies sont déjà appliquées via GPO, il est essentiel de vérifier la priorité d’application des stratégies pour éviter toute collision de configuration. L’audit des stratégies appliquées sur les terminaux (via gpresult ou dsregcmd) peut s’avérer utile dans ce contexte.

Alternativement, pour des déploiements flexibles ou à des fins de test, une stratégie de script PowerShell dans Intune peut être utilisée pour écrire directement dans le Registre local, en veillant à s’exécuter avec les autorisations requises sur le poste.

Enfin, il est recommandé d’accompagner ce déploiement d’une stratégie de sécurité conditionnelle dans Intune afin d’empêcher des utilisateurs non autorisés d’exécuter des applications avec élévation, et de surveiller les événements associés aux élévations de privilèges via Microsoft Defender for Endpoint, pour s’assurer du bon comportement de la politique déployée.

Bonnes pratiques de déploiement

Avant un déploiement global, il est recommandé :

- De tester la fonctionnalité sur un groupe pilote

- De valider la compatibilité applicative

- De former les utilisateurs aux nouveaux comportements attendus

- De surveiller les journaux d’événements pour identifier les anomalies

Une attention particulière doit être portée à la coexistence avec d’autres mécanismes d’élévation comme Endpoint Privilege Management (EPM).

Conclusion

La fonctionnalité Administrator Protection de Windows 11 représente une avancée majeure dans la sécurisation des comptes à privilèges. Elle élimine de nombreuses failles inhérentes au modèle UAC, introduit une séparation réelle entre les contextes utilisateur et administrateur, et renforce chaque élévation par une authentification forte. En établissant un modèle basé sur des comptes distincts, une élévation explicite et temporaire, et une interaction utilisateur obligatoire, elle permet de combiner sécurité, contrôle et flexibilité.

Les administrateurs système ont ainsi un nouvel outil puissant pour limiter la surface d’attaque liée aux privilèges, sans empêcher les tâches d’administration ponctuelles. Cette fonctionnalité s’inscrit dans une tendance plus large d’évolution du modèle de sécurité Windows, qui privilégie désormais la séparation des privilèges, la protection active des identités, et le moindre privilège appliqué par défaut.