Microsoft a ajouté un outil assez pratique dans sa documentation Intune : Test-IntuneAFDConnectivity.ps1. https://download.microsoft.com/download/52de3524-4108-47e5-acda-5cc820107759/Test-IntuneAFDConnectivity.ps1

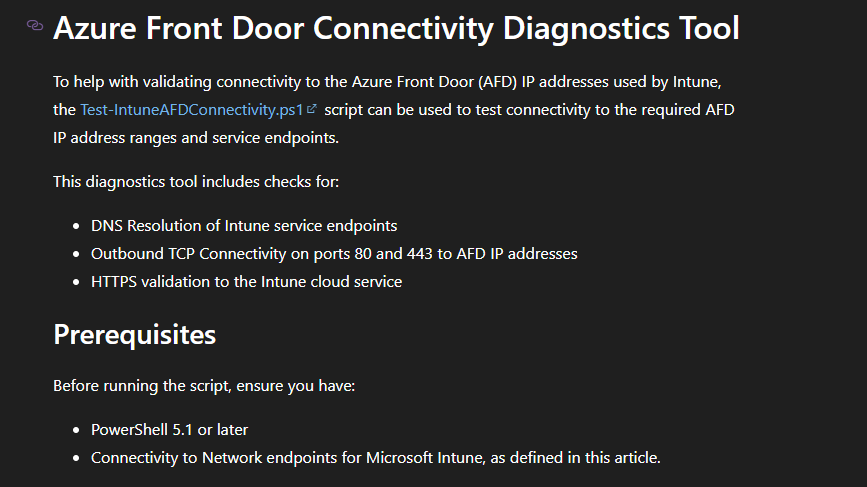

Son objectif est simple : vérifier qu’un poste managé Intune arrive bien à joindre les endpoints Azure Front Door utilisés par le service Intune. C’est important, car Intune s’appuie aussi sur Azure Front Door pour communiquer avec le service, notamment via les plages IP référencées sous AzureFrontDoor.MicrosoftSecurity.

Pourquoi c’est utile

Quand un poste ne s’enrôle pas correctement, ne remonte plus dans Intune, bloque sur Autopilot ou n’arrive pas à récupérer certaines charges, on pense souvent à Intune, à l’agent, au device ou à l’identité.

Mais parfois, le problème est beaucoup plus simple : firewall, proxy, VPN, DNS ou inspection HTTPS.

Le script permet justement de tester trois points essentiels :

- la résolution DNS des endpoints Intune ;

- la connectivité TCP sortante vers les IP Azure Front Door sur les ports 80 et 443 ;

- la validation HTTPS vers le service cloud Intune.

Comment l’utiliser

Le script doit être lancé depuis un poste managé Intune. Il peut être exécuté dans le contexte de l’utilisateur connecté, ou en contexte Local System avec PsExec pour tester la connectivité telle qu’elle est vue par le device lui-même.

Commande simple :

.\Test-IntuneAFDConnectivity.ps1

Pour générer des logs détaillés :

.\Test-IntuneAFDConnectivity.ps1 -LogLevel Detailed -OutputPath "C:\Logs" -Verbose

Ce n’est pas un outil révolutionnaire, mais c’est typiquement le genre de script à garder sous la main. Dans un troubleshooting Intune, surtout derrière proxy, firewall ou VPN d’entreprise, il permet de sortir du flou rapidement : est-ce que le poste peut réellement joindre Intune via Azure Front Door, ou est-ce que le réseau bloque quelque chose ?

Si le script remonte des échecs sur les IP Azure Front Door ou sur les endpoints HTTPS, il faut regarder côté firewall, proxy, VPN, DNS ou inspection SSL. Microsoft rappelle d’ailleurs que l’inspection SSL n’est pas supportée sur certains endpoints Intune critiques comme *.manage.microsoft.com et *.dm.microsoft.com.

Bref, un petit outil simple, mais utile pour éviter de perdre du temps sur de faux problèmes Intune.